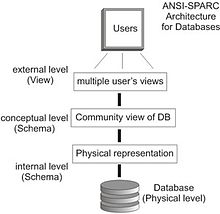

Qu'est-ce que la gestion des ressources informatiques (ITAM) et comment peut-elle rationaliser les activités ?

Gestion de parc informatique : les bonnes pratiques. - NowTeam, Spécialiste de l'infogérance et maintenance informatique

Amazon.com: LA GESTION DES DONNEES INFORMATIQUES SUR PC. Supports, Mémoire interne, Sauvegardes: 9782216019199: M Oury: Books

Métaphore De La Protection Des Données Confidentialité Sécurité Des Informations Gestion Sécurisée Des Données Et Protection Des Attaques De Pirates Informatiques Contrôle D'accès Protégé Logiciel Antivirus Communication Internet Sécurisée ...

Rapport De Gestion Des Données D'investissement Paperasse Et Icônes Informatiques Illustration de Vecteur - Illustration du gestion, finances: 238142654